Команда CERT-UA – спеціалізованого підрозділу Держспецзв’язку виклала всі подробиці появи так званої «картинки Яроша» вечором після виборів на центральному каналі Російського телебачення.

CERT-UA – Computer Emergency Response Team of Ukraine – команда реагування на комп’ютерні надзвичайні події України.

Увечері 25 травня фахівцями CERT-UA було отримано інформацію про те, що на російських телеканалах анонсували новину про нібито виграш Яроша в «президентській гонці».

З метою підтвердження цієї інформації на російському ТБ була продемонстровано картинку, яку в мережі вже назвали як «Картинка Яроша».

Команда CERT-UA в якості досліджуваного об’єкту отримала побітову цифрову копію «внутрішнього» веб-сервера cvk.gov.ua. Окрім основного («внутрішнього») веб-сервера, що безпосередньо формує контент, використовуються, так звані, «дзеркала» – розміщені на технічних майданчиках різних провайдерів сервера-копії «внутрішнього» веб-сервера.

Єдиною відмінністю від «внутрішнього» веб-сервера є те, що на «дзеркалах» відображається лише статична інформація (контент), що викладається через певні проміжки часу з основного веб-сайту («внутрішнього»). Забігаючи наперед зазначимо, що «Картинка Яроша» не потрапила на «дзеркала», оскільки вона, разом зі своїм скриптом, знаходилася не в тій теці, з якою здійснювалася реплікація контенту для «дзеркал».

Доступ до «внутрішнього» веб-сервера з мережі інтернет по доменному імені cvk.gov.ua був не можливий, оскільки відповідні записи були заздалегідь видалені з DNS- серверів. Звернутися до зовнішнього інтерфейсу внутрішнього веб-сервера можна було лише вказавши в адресному рядку IP-адресу, яку треба було знати.

22 травня

08:14:47 – 08:43:45

Фіксуються перші спроби визначення зловмисниками уразливих параметрів на веб-сайті cvk.gov.ua. Вони обірвалися так і не почавшись саме тому, що близько 08:45 співробітники ЦВК діагностували «проблеми» з мережею і фізично відключили доступ до інтернет з мережі ЦВК. Весь день і частина ночі були витрачені на відновлення роботи різних частин ІТ-інфраструктури і інформаційних систем ЦВК. Близько 3 годин ночі веб-сервер був включений в мережу.

23 травня

03:00:00 – 08:30:00

У цей проміжок часу робляться спроби зламу веб-сайту і на нього заливають веб-шел – PHP-скрипт, що надає можливість прихованого видаленого управління веб-сервером.

08:34:37

Фіксується звернення до веб-шелу. Робота з веб-шелом (а також поодинокі звернення до нього) триває уривками упродовж усього дня в такі проміжки часу:

10:12:12 – 10:12:24

10:37:19

13:29:50 – 13:29:57

14:33:12

23:26:53

24 травня

Як і в усіх access.log- ах в журналах досліджуваного сервера видно спроби сканування/перевірок на уразливості. Ознак активності зловмисників, що намагались пробити систему раніше, цього дня не було помітно.

25 травня

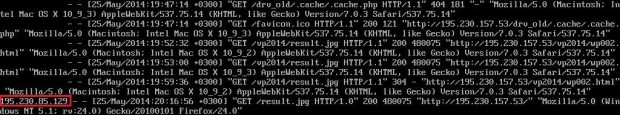

Журнали веб-сервера свідчать про наявність ознак раніше описаної активності. Слід також зазначити, що в заголовку «Referer» HTTP- запиту фігурує вже НЕ доменне ім’я cvk.gov.ua, а IP-адреса зовнішнього інтерфейсу «внутрішнього» веб-серверу. Це ще раз підтверджує те, що ця IP-адреса була ВЖЕ видалена з DNS-записів і в обробці звернень до сайту cvk.gov.ua не брала участь.

Активність зловмисників цього дня була в такі проміжки часу:

12:20:56 – 12:28:23

13:24:52 – 13:25:23

16:46:09 – 17:13:56

18:27:16 – 18:28:27

19:19:44 – 19:59:36

Вище вказана найактивніша фаза, упродовж якої здійснюються заходи з підготовки веб-сайту до відображення «Картинки Яроша». Ця фаза закінчується за 24 секунди до закриття виборчих дільниць: 19:59:36

В проміжку 19:52:31 – 19:52:32 фіксується перше звернення до html-сторінки «wp002.html», яка містить картинку «result.jpg». До цього часу вона вже була доставлена на веб-сервер, незадовго до закінчення виборів.

В проміжку 19:54:58 – 20:16:56 відбувались безперервні звернення до IP- адреси внутрішнього сервера ЦВК з однієї IP-адреси (про неї читайте нижче), але з різних комп’ютерів.

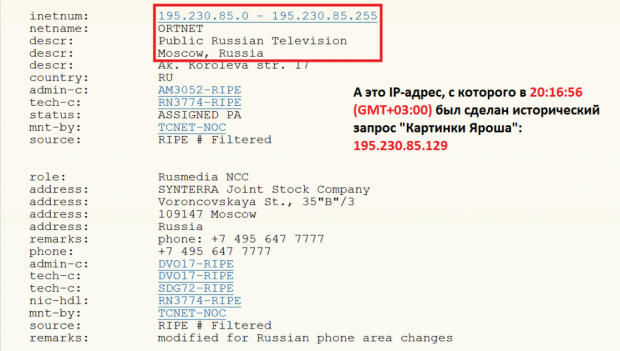

О 20:16:56 фіксується перше звернення до веб-сайту ЦВК виключно за IP-адресою внутрішнього веб-сервера з вказівкою в GET-запиті повного шляху до картинки «result.jpg» з IP-адреси 195.230.85.129. Ця адреси входить до діапазону IP-адрес телеканалу ОРТ.

О 20:17:01, з різницею в 5 секунд, на «Картинку Яроша» з IP- адреси 80.247.35.7 заходять подивитися і співробітники (чи особи, що мають доступ до мережі) Всеросійської державної телевізійної та радіомовної компанії (ВГТРК).

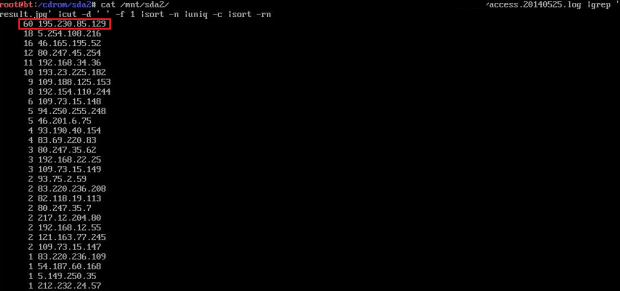

Здійснивши підрахунок і сортування усіх звернень до цієї картинки, можна побачити інформацію про IP-адреси. Звідки ці люди знали, як і в який час заходити на сервер з «Картинкою Яроша» – судіть самі.

Разом, можна сказати, що звернення до «Картинки Яроша», що встигла в такі стислі терміни стати популярною і бути показаною навіть по телебаченню, в першу чергу – по зарубіжному, мали місце 25 травня 2014 року з 20:16:56 до 20:33:46, після чого «внутрішній» веб-сервер був відключений співробітниками ЦВК.

За наявною інформацією (IP- адреса, дата, час, User-Agent) дуже просто ідентифікувати комп’ютери, з яких співробітники телеканалу ОРТ ось так узяв просто і зайшов на сервер за IP-адресою, побачивши там «Картинку Яроша».